長年使われてきたVPNに代わる技術として注目されているのが、ZTNA(ゼロトラストネットワークアクセス)です。両者は「安全にネットワークへつなぐための仕組み」という点で共通していますが、セキュリティの考え方や仕組みはまったく異なります。この記事では、ZTNAとVPNの違いをわかりやすく解説します。

VPNとZTNAの仕組みの違い

VPNは長年リモートアクセスの標準として使われてきた技術です。ZTNAはその課題を解消するために登場した新しい考え方で、根本的な仕組みが異なります。

VPNはネットワーク単位でアクセスを許可する

VPN(仮想プライベートネットワーク)とは、インターネット上に暗号化された専用の通信経路を作り、社内ネットワークに安全につながる技術です。VPNで一度認証に成功すると、ユーザーは社内ネットワーク全体にアクセスできる状態になります。

利便性は高いものの、万が一アカウント情報が漏れた場合、攻撃者もネットワーク全体に侵入できてしまうという構造的なリスクがあります。また、すべての通信をVPN機器経由でやりとりするため、ユーザーが増えると速度が遅くなりやすいという課題もあります。

ZTNAはアプリ単位で都度認証する

ZTNA(ゼロトラストネットワークアクセス)は、2019年に調査会社ガートナーが提唱したセキュリティの仕組みです。「何も信頼しない」というゼロトラストの考え方にもとづき、ユーザーがアクセスするたびに本人確認を行います。

ネットワーク全体ではなく、業務で必要なアプリケーションだけに接続を許可するのが最大の特徴です。万が一アカウントが不正利用されても、アクセスできる範囲が限られているため、被害を最小限に抑えられます。

セキュリティの考え方が正反対

VPNは「社内ネットワークに入れれば安全」という境界型防御の考え方にもとづいています。これに対してZTNAは、社内外を問わずすべてのアクセスを疑い、つねに検証するゼロトラストモデルを採用しています。

VPNが「一度信頼したら広くアクセスを許可する」のに対し、ZTNAは「必要な場所だけに必要な人だけがアクセスできる」という仕組みです。この根本的な考え方の違いが、セキュリティの強度や柔軟性の差につながっています。

VPNが抱えるリスクとZTNAが注目される背景

VPNの脆弱性を突いたサイバー攻撃は年々増加しています。テレワークの普及やクラウド移行によって、VPN中心の設計では対応しきれない場面が増えてきました。

VPN経由の不正侵入が増えている

警察庁の発表によると、2024年に法人組織が受けたサイバー攻撃の侵入経路のうち、約47%がVPN機器を経由したものとされています。VPNは一度侵入されるとネットワーク全体が危険にさらされるため、被害が広がりやすいという問題があります。

とくに、VPN機器のソフトウェアに脆弱性が残っていると、攻撃者に悪用されるリスクが高まります。定期的なアップデートをしていても、対応が遅れれば攻撃の標的になる可能性があります。

クラウド利用でVPNが遅くなる理由

クラウドサービスを使う場合、VPN経由だと一度会社のネットワークを経由してからクラウドにアクセスするという遠回りの経路になります。その結果、通信速度が遅くなったり、VPN機器に負荷が集中したりする問題が起きやすくなります。テレワーク利用者が増えるほどVPN機器への負荷は大きくなり、業務効率の低下につながることもあります。ZTNAはユーザーとクラウドを直接つなぐため、こうした遅延を抑えられます。

テレワーク普及でVPN管理の負担が増えた

テレワークが広がったことで、社外からネットワークにアクセスする従業員が増えました。それにともない、VPN機器の増設や設定変更、各デバイスの管理など、情報システム担当者の運用負担も大きくなっています。また、VPNでは利用者ごとに細かなアクセス権限を設定するのが難しく、管理が複雑になりがちです。ZTNAはクラウドベースで動作するため、場所を問わず一元管理できる点も注目されている理由のひとつです。

ZTNAのメリットと導入時に確認すること

ZTNAにはVPNを上回るセキュリティ面の強みがある一方、導入前に確認しておくべき点もあります。SASEとの関係も含めて整理します。

ZTNAで得られるおもなメリット

ZTNAを導入することで、おもに3つのメリットが得られます。1つ目は、アクセスをアプリ単位に限定することで、不正侵入があっても被害を局所化できる点です。2つ目は、クラウドへの直接接続により通信速度が改善される点です。3つ目は、ユーザーやデバイス、アプリごとのアクセスポリシーをひとつの管理画面で設定できるため、運用の手間が減る点です。セキュリティと業務効率の両方を向上させられるのがZTNAの強みです。

ZTNAだけでは補えない機能もある

ZTNAはリモートアクセスに特化した技術のため、ウェブサイトへのアクセス管理や、クラウドサービスの利用状況を把握するための機能は別途必要になります。複数のセキュリティ製品を組み合わせると、管理が複雑になる場合もあります。この課題を解消するのが、SASE(サッシー)という考え方です。SASEはネットワーク機能とセキュリティ機能をひとつのクラウド基盤に統合したもので、ZTNAもその構成要素に含まれます。

VPNを続けるかZTNAに移行するかの判断基準

既存のVPNをすぐにZTNAへ切り替える必要はなく、自社の状況に合わせた判断が大切です。社内のシステムがおもにオンプレミスで動いており、リモートアクセスの範囲が限られている場合は、VPNを継続するのも現実的な選択です。一方、クラウドサービスの利用が増えている、テレワーク人数が多い、セキュリティインシデントのリスクを下げたいという場合は、ZTNAやSASEへの移行を検討する価値があります。

まとめ

VPNはネットワーク全体へのアクセスを許可する境界型の仕組みであるのに対し、ZTNAはアプリ単位で都度認証を行うゼロトラスト型の仕組みです。テレワークの普及やクラウド移行が進む現代では、VPN経由のサイバー攻撃や通信速度の低下など、VPN特有の課題が表面化しています。ZTNAはこれらの課題を解消するセキュリティ技術として、国内外の企業での導入が広がっています。ZTNAだけで完結しない機能もあるため、必要に応じてSASEとの組み合わせも視野に入れながら、自社の環境に合ったネットワークセキュリティの設計を検討してみてください。

光ビジネスアクセスNEXT(株式会社USEN ICT Solutions)

光ビジネスアクセスNEXT(株式会社USEN ICT Solutions)

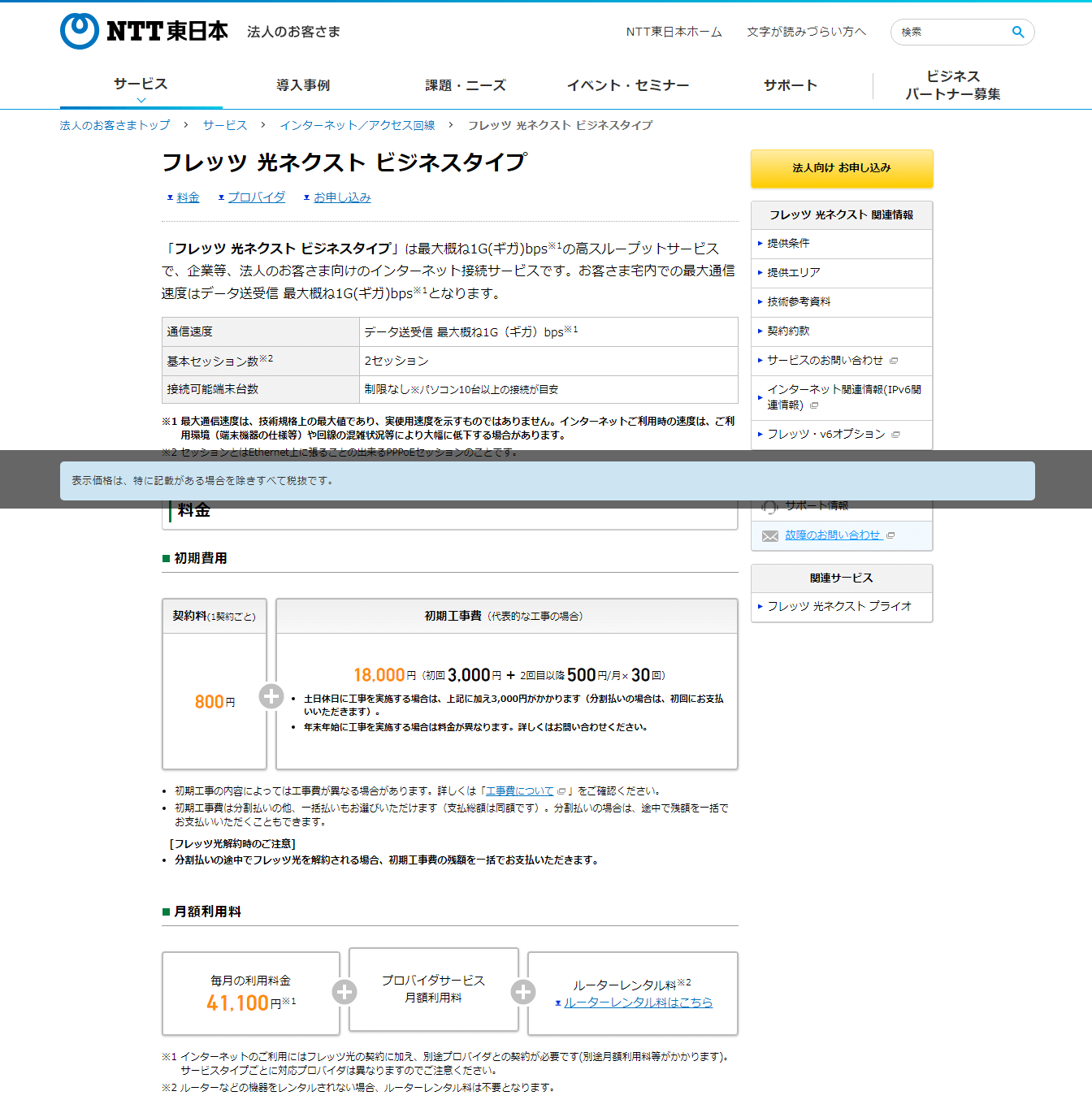

フレッツ光ネクストビジネスタイプ

フレッツ光ネクストビジネスタイプ

イーサシェア(KDDI株式会社)

イーサシェア(KDDI株式会社)

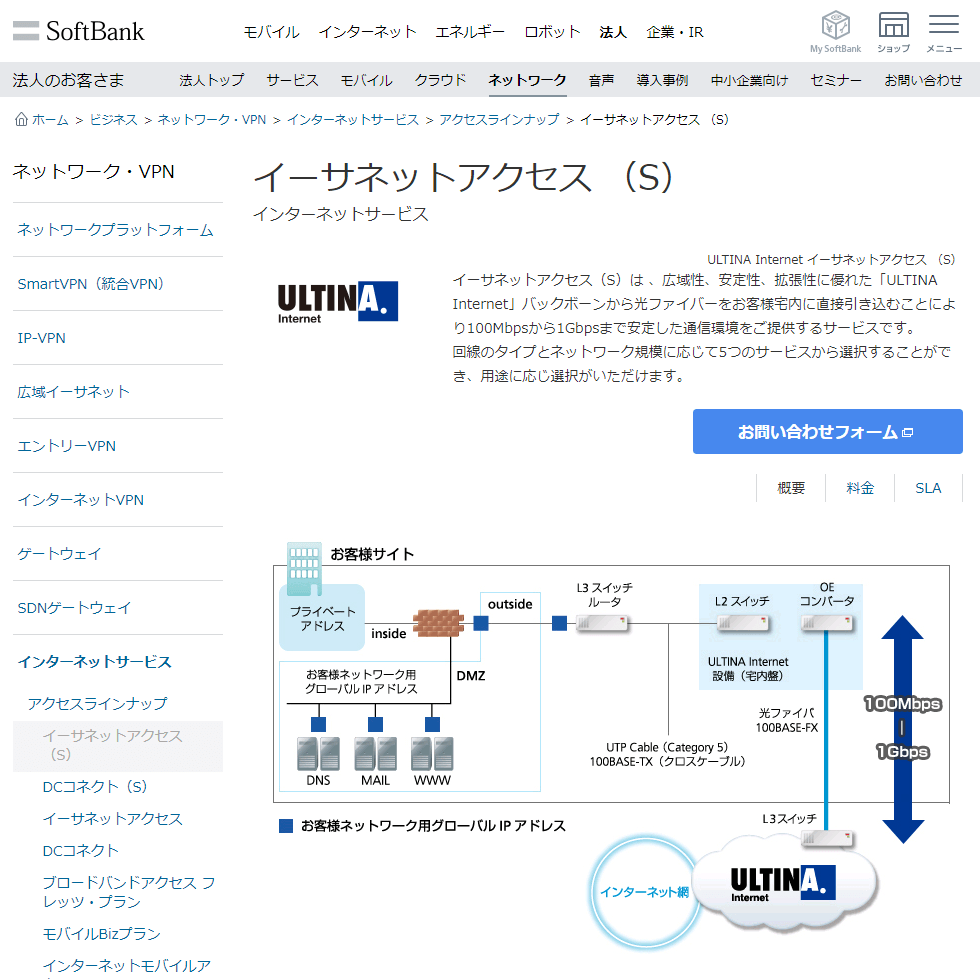

イーサネットアクセス (S)(ソフトバンク株式会社)

イーサネットアクセス (S)(ソフトバンク株式会社)

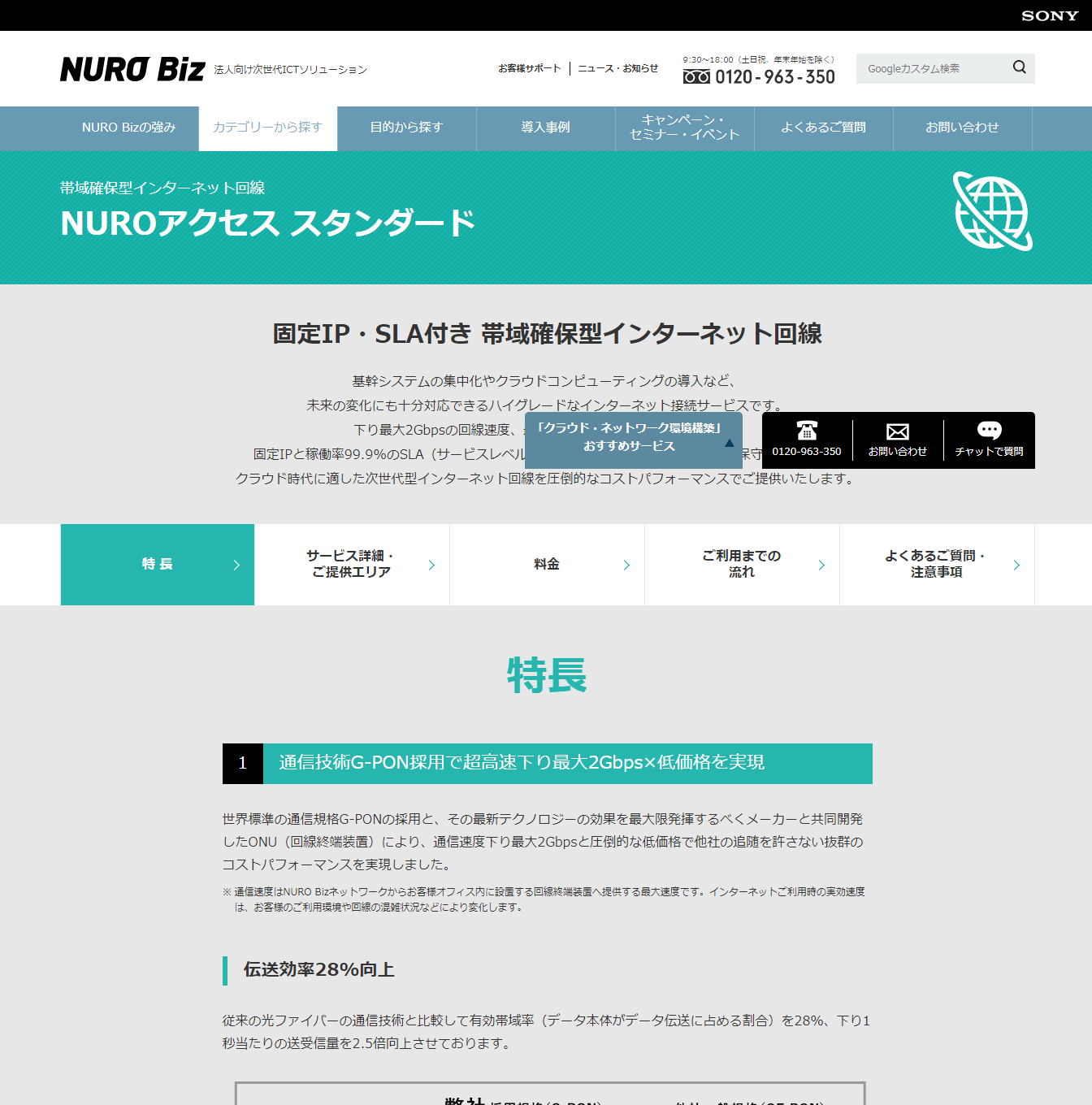

NUROアクセス スタンダード(ソニービズネットワークス株式会社)

NUROアクセス スタンダード(ソニービズネットワークス株式会社)